W dzisiejszej sieci naprawdę trudno jest postawić stopę bez pozostawienia wrażenia samego siebie, nie przyciągając w ten sposób elementów śledzących i kontrolnych, które są automatycznie wstrzykiwane do komputerów osób odwiedzających każdą stronę. Te moduły śledzące są używane przez strony internetowe zarówno do liczenia odwiedzin ze wskazaniem kraju pochodzenia i używanego komputera, jak i do rejestrowania preferencji użytkownika, zaczynając od historii przeglądania lub analizując przeprowadzone wyszukiwania (takie jak Google) lub kliknięcia wykonane na samej stronie (podobnie jak Facebook).

W dzisiejszej sieci naprawdę trudno jest postawić stopę bez pozostawienia wrażenia samego siebie, nie przyciągając w ten sposób elementów śledzących i kontrolnych, które są automatycznie wstrzykiwane do komputerów osób odwiedzających każdą stronę. Te moduły śledzące są używane przez strony internetowe zarówno do liczenia odwiedzin ze wskazaniem kraju pochodzenia i używanego komputera, jak i do rejestrowania preferencji użytkownika, zaczynając od historii przeglądania lub analizując przeprowadzone wyszukiwania (takie jak Google) lub kliknięcia wykonane na samej stronie (podobnie jak Facebook). Ponadto podczas surfowania w Internecie każdy może teoretycznie przechwycić połączenie, a tym samym wiedzieć, do których stron wchodzimy i jakiego rodzaju informacje udostępniamy w Internecie.

Aby nie pozostawiać śladów w Internecie, nie zostawiać śladów na używanym komputerze i zapamiętywać w historii odwiedzane strony oraz aby upewnić się, że witryny i połączenia ustanowione za pośrednictwem Internetu nie są w stanie przechwycić, rozpoznać, zlokalizować i zidentyfikować ( na przykład od firmy lub pracodawcy, od jego żony lub mamy, od hakerów, od policji pocztowej, od FBI, od CIA, od dostawcy Internetu i od rządu dowolnego kraju), kilka narzędzi już mam mówione w przeszłości, ale ważne jest, aby przede wszystkim zrozumieć, jakie są różnice.

1) Najlepszym i najłatwiejszym sposobem, aby nie pozostawiać śladów korzystania z Internetu i witryn odwiedzanych na komputerze, jest tryb incognito .

Jak już wyjaśniono w przewodniku na temat nawigacji w trybie incognito i kiedy to zrobić, dzięki tej specjalnej funkcji, którą mają wszystkie przeglądarki (Chrome, Firefox, Edge, Safari itp.), Zapewnia się, że historia odwiedzin i wyszukiwań nie pozostaje na komputerze,

Po otwarciu strony w trybie incognito nie ma możliwości przechowywania plików cookie na komputerze.

W ten sposób strony będą się otwierać tak, jakbyśmy nigdy wcześniej ich nie otwierali, aw przypadku stron takich jak Facebook, Google, możliwe jest również zalogowanie się na inne konto, jednak przeglądarka nie może zapamiętać loginu i hasła.

Tryb incognito jest bardzo przydatny, jeśli używasz komputera innej osoby, aby nie zostawiać śladów.

Pliki cookie i inne rodzaje danych śledzenia są usuwane natychmiast po zamknięciu witryny.

Jak wyjaśniono jednak w przewodniku na temat ochrony prywatności w trybie online, tryb incognito nie utrzymuje anonimowego połączenia, dlatego odwiedzane strony będą absolutnie wiedziały, gdzie się łączymy iz którym komputerem, podczas gdy wszelkie złośliwe oprogramowanie, hakerzy, dostawcy Internetu i agencje rządowe nadal będą w stanie przechwycić połączenie i wiedzieć, na co patrzymy.

2) Aby ustawić połączenie jako prywatne i uniknąć jakiejkolwiek możliwości ingerencji w ruch internetowy (tj. Aby upewnić się, że nikt nie będzie w stanie przechwycić tego, co robimy w Internecie) , musisz użyć programu VPN lub programu Virtual Private Network .

Połączenie VPN pozwala ukryć połączenie internetowe, ze sfałszowaną lokalizacją i niemożnością rozpoznania, kim jesteśmy dla odwiedzanych stron i połączeń otwartych z komputera na zewnątrz (dlatego nie tylko sieć, ale także programy czatu lub inne).

Korzystanie z VPN jest szczególnie przydatne zarówno wtedy, gdy musisz uzyskać dostęp do zablokowanej witryny w danym kraju, jak i gdy znajdujesz się w sieci, którą nie zarządzamy, więc za każdym razem, gdy łączymy się spoza domu (z biura lub innego miejsca), ponieważ szyfruje ruch danych wchodzący i wychodzący z komputera, uniemożliwiając administratorowi sieci szpiegowanie go.

Jeśli chodzi o VPN, istnieją bezpłatne i płatne programy .

darmowe programy VPN nadają się do okazjonalnego użytku w publicznych sieciach Wi-Fi oraz do maskowania połączenia i symulacji innej lokalizacji.

Zwykle mają jednak ograniczenia prędkości Internetu i ilości pobieranych danych, ponadto ich menedżerowie mogą wykorzystywać dane przeglądania użytkowników do celów reklamowych, nawet anonimowo.

Jeśli naprawdę chcesz zachować bezpieczeństwo dzięki szyfrowanemu połączeniu, utrzymywać prędkość Internetu na niezmienionym poziomie i nie ryzykować, że inne firmy będą mogły korzystać z naszych danych, możesz zapłacić za jedną z superszybkich, bardziej niezawodnych i nieograniczonych sieci VPN premium.

Płacąc kwotę, która może wynosić 10 euro lub mniej, zyskujesz maksymalną prywatność online i możliwość kamuflażu połączenia bez szpiegowania przez nikogo. Jedynym, który nadal może przechowywać dane, jest dostawca VPN, ale tylko w przypadku, gdy jest to wymuszone przez rząd krajowy i tylko w przypadku poważnych przestępstw komputerowych. Dostawca internetu może zobaczyć, że jesteśmy online, chociaż może nie wiedzieć, jakie strony odwiedzamy.

VPN nie uniemożliwia komputerowi zapamiętywania odwiedzonych stron, więc jeśli nie chcesz zostawiać śladów, nadal warto korzystać z przeglądania incognito również z VPN.

3) Aby surfować całkowicie anonimowo, najlepszym sposobem jest Tor .

Przeglądarka TOR umożliwia dostęp do Internetu, przechodząc przez różne węzły na całym świecie, co uniemożliwia nikomu śledzenie komputera, który rozpoczął połączenie.

TOR można uznać za VPN bez centralnego menedżera, zasilany przez tych samych podłączonych użytkowników (w tym sensie, że jeśli połączę się z TOR, mogę również działać jako węzeł dla innych i uczestniczyć w sieci).

Idealnie, TOR powinien być używany w połączeniu z systemem operacyjnym skonfigurowanym tak, aby nie wyciekać żadnych identyfikowalnych danych.

Najlepszymi anonimowymi systemami operacyjnymi są specjalne dystrybucje Linuksa i można ich używać z pamięci USB na dowolnym komputerze, nie pozostawiając żadnych śladów w najbardziej absolutny sposób.

4) Użyj fikcyjnych danych uwierzytelniających

Aby nie pozostawiać śladów na odwiedzanych stronach, w razie konieczności zalogowania się na konto zawsze możesz użyć fałszywej tożsamości.

W związku z tym możliwe jest bardzo łatwe wygenerowanie fałszywej tożsamości za pomocą określonych narzędzi.

W innych artykułach widzieliśmy także niektóre programy wsparcia dla prywatnego korzystania z Internetu :

- Wyeliminuj ślady tego, co robisz na komputerze, usuwając historię i odniesienia

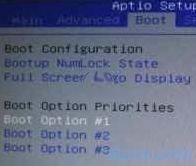

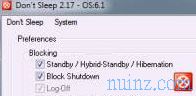

- Programy sprawdzające, czy komputer jest włączony