Połączenia z siecią bezprzewodową są coraz częściej stosowane, ponieważ są tanie, łatwe w instalacji i konfiguracji w domu, bez konieczności posiadania kabli.

Połączenia z siecią bezprzewodową są coraz częściej stosowane, ponieważ są tanie, łatwe w instalacji i konfiguracji w domu, bez konieczności posiadania kabli. Jedynym problemem związanym z sieciami bezprzewodowymi jest to, że mogą one zostać „przeszukane” lub skradzione innym sąsiadom lub ludziom, którzy przechodzą pod domem z telefonem komórkowym.

Powiedzmy, że ci, którzy używają routera bezprzewodowego do łączenia się z Internetem, mogą zostać narażeni na ryzyko kradzieży połączenia przez innych użytkowników, którzy nie chcą płacić.

Mniej doświadczeni użytkownicy, do których adresowany jest ten artykuł, ci, którzy nigdy nie położyli ręki na routerze WiFi, ale mają go w domu, mogą skorzystać z niektórych ważnych narzędzi, aby dowiedzieć się, kto jest podłączony do Internetu poprzez kradzież połączenia WiFi .

Czytaj także: Zobacz adresy IP podłączone do sieci Wi-Fi z Androida lub iPhone'a

1) Obserwator sieci bezprzewodowej

Wireless Network Watcher to narzędzie, które skanuje sieć bezprzewodową i wyświetla listę wszystkich komputerów i urządzeń aktualnie podłączonych .

Wystarczy uruchomić ten mały przenośny program, aby natychmiast zobaczyć listę komputerów, telefonów komórkowych lub innych urządzeń sieciowych, które zostały podłączone do tej samej sieci bezprzewodowej, z której korzystamy.

Sprawdzanie za pomocą tego narzędzia jest ważne, aby wiedzieć, czy w Twojej sieci występują działania nieautoryzowanych osób z zewnątrz.

Każde podłączone urządzenie lub komputer jest reprezentowane przez adres IP, nazwę, adres MAC, markę karty sieciowej i informacje o komputerze.

Wszystkie dane można eksportować i zapisywać w różnych formatach, w tym HTML, XML i pliki tekstowe.

Program jest w pełni kompatybilny ze wszystkimi wersjami systemu Windows, od Windows 7 do Windows 10.

Obserwator sieci bezprzewodowej może skanować tylko sieć bezprzewodową, do której podłączony jest komputer, a nie inne wykrywane sieci.

Może się zdarzyć, że karta sieci bezprzewodowej użyta do sprawdzenia jest niepoprawna; Aby rozwiązać ten problem, wystarczy zmienić opcję dotyczącą adaptera, która będzie używana w opcjach zaawansowanych (F9).

Wireless Network Watcher to narzędzie sieciowe Nirsoft, które zapewnia także WirelessNetView, jedno z narzędzi do skanowania sieci Wi-Fi i znajdowania najlepszego kanału.

2) SoftPerfect WiFi Guard

Alternatywnie, mały program SoftPerfect WiFi Guard jest również doskonały, który służy do tego, aby zawsze wiedzieć, kto łączy się z siecią Wi-Fi i który wyróżnia nieautoryzowane urządzenia na czerwono, pokazując również ich adres Mac na wypadek, gdybyś chciał je zablokować na poziomie router.

Wystarczy go uruchomić, aby natychmiast zobaczyć wszystkie urządzenia bezprzewodowe podłączone do sieci, abyś mógł podejmować właściwe decyzje (ignorując urządzenia w naszym posiadaniu i od razu pokazując, które urządzenia nie są upoważnione do korzystania z naszej sieci).

3) Zenmap

Kolejną aplikacją, z której możemy korzystać za darmo, aby zobaczyć, kto jest podłączony do sieci, jest Zenmap, dostępna do pobrania tutaj -> Zenmap .

To narzędzie skanuje wszystkie urządzenia obecne w sieci domowej (Wi-Fi i nie), dostarczając szereg zaawansowanych informacji uzyskanych przez skanowanie otwartych portów.

W ten sposób dowiemy się, jakiego systemu operacyjnego używa każde podłączone urządzenie, co robi w tym momencie i jakich portów używa, aby natychmiast złapać dowolnego intruza.

4) Wściekły skaner IP

Program bardzo podobny do Zenmap to Angry IP Scanner, dostępny do pobrania stąd -> Angry IP Scanner .

Dzięki temu możemy natychmiast zobaczyć wszystkie urządzenia podłączone do sieci Wi-Fi, wraz z zaawansowanymi informacjami, takimi jak ping, nazwa hosta, porty używane w danym momencie i rodzaj przechwytywanej usługi internetowej (przeglądarka lub inne usługi).

Znacznie łatwiej będzie więc znaleźć intruzów i wyeliminować wszelkie ślady freeloaderów, unikając blokowania urządzeń w naszym posiadaniu.

5) Zaawansowany skaner IP

Na koniec wskazuję zaawansowane narzędzie do wykrywania każdego adresu IP zarejestrowanego w sieci domowej (Wi-Fi i nie) o nazwie Advanced IP Scanner i dostępne do bezpłatnego pobrania stąd -> Advanced IP Scanner .

Rozpoczynając skanowanie za pomocą tego narzędzia, będziemy mieli wszystkie przydatne informacje do identyfikacji podłączonego urządzenia, z dodatkową możliwością dostępu do nazwy użytkownika i folderów współdzielonych w sieci.

Jeśli znajdziemy jakąś obcą nazwę lub część udostępniania, której nie pamiętamy, że aktywowaliśmy na naszych urządzeniach, będziemy mieli dowód, że jakiś darmowy moduł ładujący jest podłączony do naszej sieci i wykorzystuje nasze połączenie.

6) Fing (smartfon)

Jeśli chcemy wykonywać tego rodzaju kontrolę bezpośrednio ze smartfona z Androidem lub iPhone'a, możemy użyć aplikacji Fing, którą można pobrać tutaj -> Fing (Android) i Fing (iOS).

Po uruchomieniu tej aplikacji ze smartfona możemy natychmiast zobaczyć wszystkie urządzenia podłączone do sieci i ich adresy IP, z możliwością uzyskania zaawansowanych informacji poprzez dotknięcie każdego urządzenia, które zobaczymy.

Jeśli podejrzane urządzenie nie należy do żadnego z naszych używanych urządzeń, najprawdopodobniej właśnie przechwyciliśmy intruza w sieci.

7) Jak chronić się przed intruzami w sieci WiFi

Jak widać w innym artykule, ważne jest, aby chronić sieć bezprzewodową przed włamaniem, aby uniknąć poważnych problemów.

Nie powtarzając rzeczy już napisanych w przewodniku, należy wziąć pod uwagę, że na przykład ci, którzy ukradkiem łączą się z ich siecią, są dobrzy, mogą wąchać i przechwytywać dane i hasła.

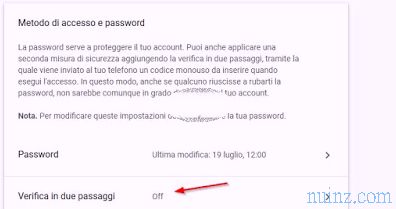

Jeśli okaże się, że ktoś korzysta z sieci bez autoryzacji, należy bezwzględnie przedsięwziąć środki ostrożności i przynajmniej ustawić hasło na routerze, aby wejść do sieci.

Ochrona naszej sieci Wi-Fi wymaga skonfigurowania routera bezprzewodowego i ustawienia klucza bezpieczeństwa typu WPA2 zawierającego co najmniej 12 znaków alfanumerycznych, z dodaniem wielkich liter i znaków specjalnych (@, #, $, £, €, % itd.),

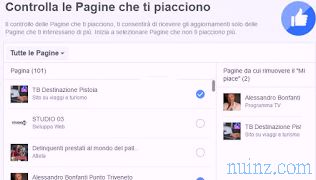

Bardziej doświadczeni użytkownicy mogą również zdecydować o utworzeniu filtru adresów Mac, aby umożliwić połączenie z siecią tylko z dobrze określonymi komputerami lub telefonami komórkowymi.