Szkodliwe oprogramowanie było wcześniej rozpoznawalne, spowalniając komputer, otwierając złośliwe wyskakujące okienka lub reklamujące strony internetowe, podczas gdy dziś są z pewnością bardziej dyskretne, ukryte i zabójcze.

Komputer może zostać zainfekowany wirusem bez widocznych objawów.

Co więcej, niestety często wydaje się, że jedynym sposobem na uzyskanie czystego komputera jest przeskanowanie go za pomocą więcej niż jednego programu antywirusowego, co marnuje dużo czasu.

Aby znaleźć ostateczne rozwiązanie, postępuj zgodnie z tym przewodnikiem, który wymienia i wyjaśnia działanie bardzo potężnych i precyzyjnych bezpłatnych programów, które absolutnie musisz mieć zawsze pod ręką, aby rozpoznać i usunąć wszelkiego rodzaju wirusy i złośliwe oprogramowanie .

Zapewniam cię, że żadne złośliwe oprogramowanie ani wirus, nawet najgorsze, nie mogą uniknąć procesu rozpoznawania, który składa się z kilku obowiązkowych i następujących po sobie kroków.

Jeśli jeden z kroków okaże się zainfekowany, możesz przejść bezpośrednio do przewodnika usuwania złośliwego oprogramowania .

Jeśli połączenie sieciowe nie jest dostępne, można je pobrać z innego komputera i przenieść za pomocą pamięci USB.

Każdy z wymienionych tutaj programów jest bardzo skuteczny i łatwy w użyciu, a są to przenośne aplikacje, które nie wymagają instalacji i nie powodują żadnych konfliktów na komputerze.

Należy jednak pamiętać, że wirus może zmienić konfigurację serwera proxy, dlatego przede wszystkim ważne jest usunięcie dowolnego serwera proxy .

Otwórz Internet Explorera, wprowadź opcje internetowe (w IE9 z ikony koła zębatego w prawym górnym rogu) i na karcie połączeń naciśnij przycisk Ustawienia sieci LAN.

Tam, gdzie jest zapisany serwer proxy, sprawdź, czy kwadrat nie jest oflagowany i usuń wszystko, co jest zapisane w polu adresu.

To samo dotyczy przeglądarki Firefox, podczas gdy Chrome korzysta z opcji Internet Explorera.

1) Sprawdź rootkity .

Rootkity nie są wszystkie negatywne, sterowniki są również rootkitami.

Są to jednak programy, które zaczynają się i kończą po włączeniu komputera, co czyni je niewidocznymi.

W innym poście lista najlepszych programów do sprawdzania i eliminowania wirusów rootkit z komputera .

Jeśli to nic nie znajdzie, musisz pobrać i korzystać z Comodo Cleaning Essentials .

Ten darmowy program jest dostępny w dwóch wersjach dla komputerów 32-bitowych lub 64-bitowych.

Rozpakuj plik zip CCE do folderu i kliknij dwukrotnie plik o nazwie CCE, aby otworzyć główny program.

Jeśli się nie otworzy, przytrzymaj klawisz Shift na klawiaturze, kliknij dwukrotnie plik CCE i zwolnij Shift dopiero po załadowaniu CCE.

Jeśli CCE nie działa, pobierz i uruchom podobny i równie skuteczny program o nazwie RKill .

Te dwa równoważne programy pełnią kluczową funkcję we wstępnym procesie zazdrości i usuwania wirusów, ponieważ są w stanie rozpoznać uruchomione złośliwe procesy .

Dlatego służą do zatrzymania złośliwego oprogramowania i uczynienia go tak łatwym do usunięcia (ponieważ jeśli są aktywne, system Windows nie może usunąć używanych plików, a nawet programy antywirusowe pozostają nieskuteczne).

Jeśli korzystasz z Comodo Cleaning Essentials, musisz jednak zwrócić uwagę na to, co należy usunąć lub wyłączyć, ponieważ mogą istnieć ostrzeżenia o potencjalnych, ale nieprawdziwych zagrożeniach.

Dzięki CCE możesz wykonać inteligentne skanowanie w poszukiwaniu wszystkich rodzajów złośliwego oprogramowania .

Ten program sprawdza również, które zmiany systemowe mogły być spowodowane przez złośliwe oprogramowanie, i przywraca je do poprzedniej wartości.

Na przykład, jeśli ikony zniknęły z powodu wirusa, spowodowałoby to ich ponowne pojawienie się.

Po zakończeniu skanowania zostaniesz poproszony o ponowne uruchomienie komputera, aby zobaczyć ostateczne wyniki.

Comodo Cleaning Essential to doskonały program, ale ma wadę polegającą na wykrywaniu wielu fałszywych alarmów.

Chodzi zatem o sprawdzenie wyników przed usunięciem lub wyłączeniem niektórych procesów i, w razie wątpliwości, pozostawienie ich takimi, jakie są.

Jeśli jednak Comodo napotka problemy, komputer jest prawdopodobnie zainfekowany i musisz kontynuować usuwanie złośliwego oprogramowania poprzez ponowne uruchomienie komputera w trybie awaryjnym, a następnie użycie skanera MalwareBytes Anti-malware (który musi zostać zainstalowany po zatrzymaniu szkodliwych procesów za pomocą rKill).

2) Użyj Killswitch, aby zbadać uruchomione procesy

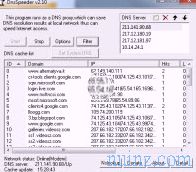

Jeśli poprzednia procedura nie wykryła żadnego działania szkodliwego oprogramowania, ponownie otwórz Comodo Cleaning Essentials, przejdź do menu Narzędzia i użyj opcji KillSwitch .

Analizuje wszystkie uruchomione procesy i identyfikuje bezpieczne procesy na tle tych, które mogą być niebezpieczne.

Wielu będzie nazywanych FLS. Nieznany, to znaczy nieznany i niekoniecznie niebezpieczny.

Jeśli Killswitch pokazuje, że „ Nie ma żadnych elementów do wyświetlenia ”, komputer również przeszedł ten test, w przeciwnym razie musimy to zbadać.

kliknij prawym przyciskiem myszy dany proces, wybierz „Idź do folderu” i otwórz folder, w którym znajduje się plik powiązany z procesem.

Aby dowiedzieć się, czy plik ten jest niebezpieczny, możesz przesłać go do VirusTotal w celu sprawdzenia razem z 30 programami antywirusowymi.

W rzeczywistości byłoby lepiej, gdyby nic nie zostało znalezione podczas tych skanów, więc w przypadku pojawienia się niektórych wyników lepiej byłoby usunąć każdy wykryty plik, aby być naprawdę pewnym.

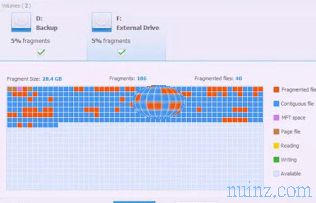

3) Użyj Comodo Autoruns, aby sprawdzić, czy wpisy rejestru są zainfekowane .

Nadal korzystasz z Comodo Cleaning Essentials, otwórz menu „Narzędzia” i wybierz opcję „ Autouruchamianie analizatora ”.

Ten program analizuje rejestr i wyświetla pliki związane z każdym elementem.

Prawie wszystkie złośliwe oprogramowanie zapisuje coś w rejestrze, aby ta weryfikacja mogła zidentyfikować, czy gdzieś na dysku znajdują się inne ukryte pliki, które są częścią złośliwego oprogramowania, nawet jeśli nie są uruchomione.

Niestety korzystanie z tego narzędzia jest żmudnym zadaniem, ponieważ każdy wynik musi być sprawdzany ręcznie w podobny sposób, jak w przypadku KillSwitch.

Jeśli Autoruns pokazuje, że „ Nie ma żadnych elementów do wyświetlenia ”, komputer również przeszedł ten test i na pewno jest wolny od złośliwego oprogramowania lub wirusów.

Jeśli komputer przeszedł wszystkie poprzednie kroki, ale nadal nie działa poprawnie, każdy problem jest spowodowany błędem sprzętowym lub programowym, z pewnością nie zależy od obecności wirusów.

Jeśli natomiast wykryto jakieś wykrycie, pobranie tysiąca różnych programów antywirusowych jest bezużyteczne, wystarczy usunąć złośliwe oprogramowanie za pomocą złośliwego oprogramowania zgodnie z procedurą wskazaną w instrukcji usuwania złośliwego oprogramowania .

Podstawowym krokiem tego przewodnika jest faza 1, służąca do identyfikacji i zatrzymania szkodliwych procesów, ponieważ jest to podstawowy wstępny krok każdego przewodnika usuwania.

Oprócz tych narzędzi pamiętam też, aby trzymać inne ważne przenośne programy bezpieczeństwa na pamięci USB, w tym fantastyczne rKill.